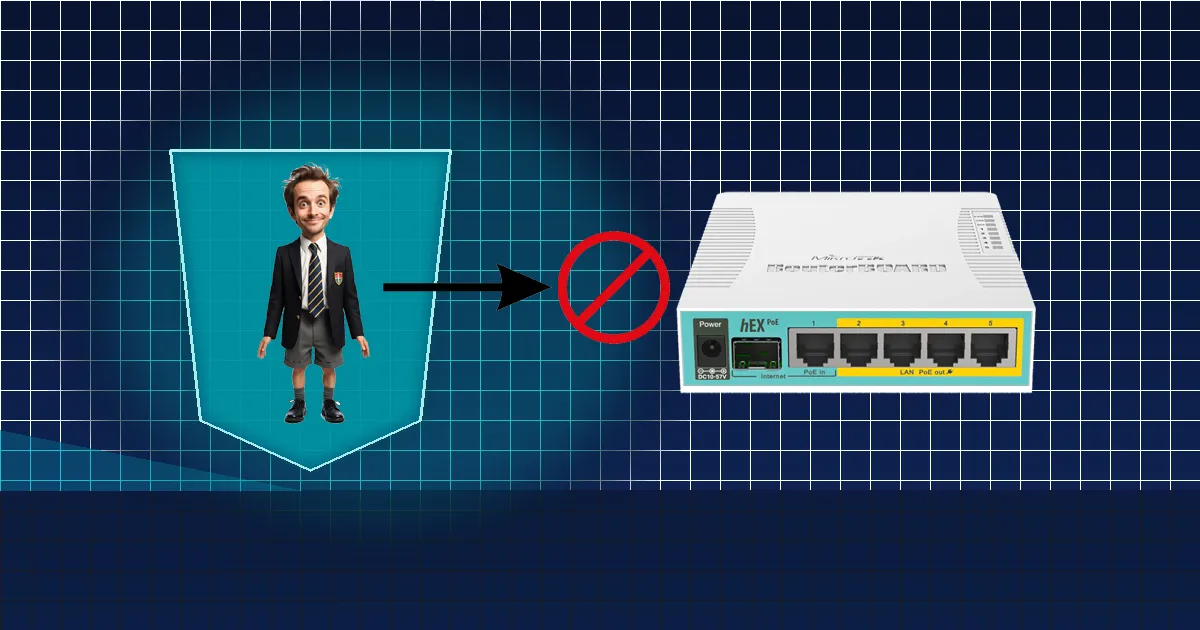

Бивш колега е имал достъп до твоя MikroTik? Време е за бетонна защита. Научи как да забраниш домашната мрежа

Практическо ръководство за спиране на достъп, когато някой бивш колега е виждал IP, конфигурация или има стари VPN ключове. Включва примерни команди, firewall/NAT, логване, и Zero-Trust hardening.

⚠ Сценарият: бивш колега е имал достъп до служебна информация, видял е домашния ти IP или е използвал VPN тунел по време на работа. След напускането му, този достъп трябва да бъде напълно спрян от твоя домашен MikroTik.

Домашният рутер често остава забравен след служебни конфигурации. Но дори един стар peer запис или публичен IP може да се използва за достъп от бивш колега. Ето как да се защитиш бързо и ефективно.

Когато бивш колега е виждал информация за твоята домашна мрежа (IP, VPN конфигурация, споделени пароли или бекъп на настройки), той може:

Дори да няма лоши намерения, оставеният достъп е риск — и трябва да бъде премахнат напълно.

/export file=backup-before-change

/user set admin password="НоваСилнаПарола!2025"

/ip service set [find name=winbox] address=192.168.88.0/24

/ip service set [find name=ssh] address=192.168.88.0/24

/ip service set [find name=www] address=192.168.88.0/24

/ip firewall address-list add list=BlockOffice address=46.55.253.0/24 comment="Блокиран достъп от фирмата"

/ip firewall filter add chain=input src-address-list=BlockOffice action=drop comment="Block office IPs"

/interface disable [find name~"l2tp-client"]

/interface wireguard peers remove [find comment~"office"]

Активирай логовете и следи за неуспешни опити или подозрителни IP адреси:

/system logging add topics=firewall,info action=memory

/log print where message~"failed" or message~"input"

/ip firewall address-list add list=Suspicious address=1.2.3.4 comment="Опит за достъп от бивш колега"

rate-limit правила).Да предположим, че един бивш колега — ще го наречем „Митко“(не едно магаре се казва Марко) — някога е имал достъп до служебната конфигурация и е виждал твоя домашен IP. След като си напуснал, „Митко“ решава да провери дали рутерът ти още „отговаря“. В логовете може да забележиш:

Затова първите стъпки — блокиране, смяна на пароли и изключване на VPN — са решаващи. Така защитата се активира веднага, дори ако IP-то се сменя.

/export file=backup можеш да възстановиш всичко безопасно.Това е „всичко-в-едно“ подсилване: нов защитен акаунт, забрана на admin, изключване на неизползвани услуги, капани за сканиране, brute-force блокиране за WinBox/SSH, спиране на VPN клиенти/peers, скрит MAC-достъп и финален DROP по подразбиране.

:local LAN "192.168.88.0/24"

:local NEWUSER "secureadmin"

:local NEWPASS "Ultra!Secure#2025"

/export file=pre-hardening-backup

/user add name=$NEWUSER group=full password=$NEWPASS

/user disable admin

/ip service set winbox address=$LAN

/ip service set ssh address=$LAN

/ip service set www address=$LAN

/ip service set api disabled=yes

/ip service set api-ssl disabled=yes

/ip service set telnet disabled=yes

/ip service set ftp disabled=yes

/tool mac-server set allowed-interface-list=none

/tool mac-server mac-winbox set allowed-interface-list=none

/ip neighbor discovery-settings set discover-interface-list=none

/ip firewall address-list remove [find list=ssh_stage1]

/ip firewall address-list remove [find list=ssh_stage2]

/ip firewall address-list remove [find list=ssh_stage3]

/ip firewall address-list remove [find list=ssh_blacklist]

/ip firewall address-list remove [find list=portscan-blacklist]

/ip firewall filter add chain=input connection-state=invalid action=drop comment="Drop invalid"

/ip firewall filter add chain=input connection-state=established,related action=accept comment="Allow established/related"

/ip firewall filter add chain=input src-address=$LAN action=accept comment="Allow LAN"

/ip firewall filter add chain=input protocol=icmp action=accept comment="Allow ICMP (ping)"

/ip firewall filter add chain=input protocol=tcp dst-port=23,8080,8291 src-address-list=!LAN action=add-src-to-address-list address-list=portscan-blacklist address-list-timeout=7d comment="Honeypot: scanners -> blacklist"

/ip firewall filter add chain=input src-address-list=portscan-blacklist action=drop comment="Drop scanners"

/ip firewall filter add chain=input protocol=tcp dst-port=22,8291 src-address-list=ssh_blacklist action=drop comment="Drop brute-force"

/ip firewall filter add chain=input protocol=tcp dst-port=22,8291 connection-state=new src-address-list=ssh_stage3 action=add-src-to-address-list address-list=ssh_blacklist address-list-timeout=1d comment="Stage3 -> blacklist"

/ip firewall filter add chain=input protocol=tcp dst-port=22,8291 connection-state=new src-address-list=ssh_stage2 action=add-src-to-address-list address-list=ssh_stage3 address-list-timeout=1m comment="Stage2 -> Stage3"

/ip firewall filter add chain=input protocol=tcp dst-port=22,8291 connection-state=new src-address-list=ssh_stage1 action=add-src-to-address-list address-list=ssh_stage2 address-list-timeout=1m comment="Stage1 -> Stage2"

/ip firewall filter add chain=input protocol=tcp dst-port=22,8291 connection-state=new action=add-src-to-address-list address-list=ssh_stage1 address-list-timeout=1m comment="New -> Stage1"

/ip firewall filter add chain=input action=drop comment="DROP everything else"

/interface disable [find where name~"l2tp|pptp|sstp|ovpn|wg"]

/interface wireguard peers remove [find]

/certificate remove [find comment~"office"]

/system logging add topics=firewall,info action=memory

/log print where message~"login" or message~"failed"

⚠ Внимание: след прилагане на „Бетонна защита“ външен достъп се спира по подразбиране (оставен е само LAN). За отдалечен достъп използвай защитен тунел (например WireGuard към jump-host) и актуализирай правилата.

Пиши на office@ntg.bg или запази час за консултация.

Съвет: блокирай достъпа веднага — не чакай доказателства за пробив. Профилактиката спестява главоболия по-късно.