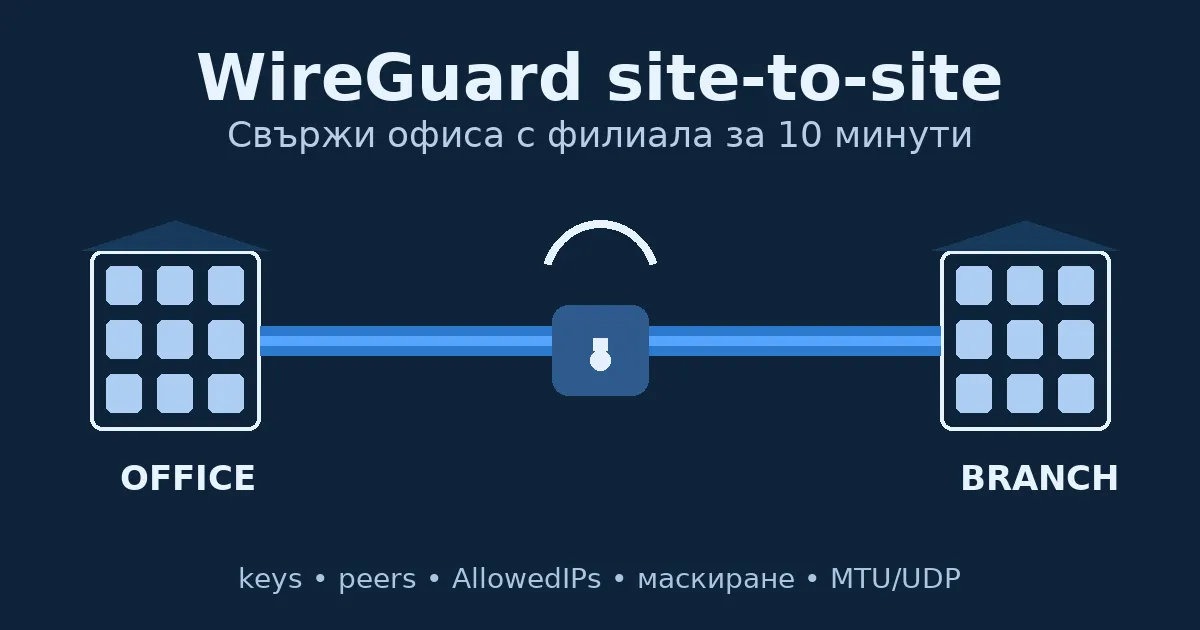

WireGuard site-to-site за MikroTik – бързо и сигурно свързване между офис и филиал за 10 минути. Пълна конфигурация: ключове, peers, AllowedIPs, маскиране, MTU…

Стъпка по стъпка за RouterOS v7 и v6 + firewall/NAT, DDNS/port-forward, диагностика и чести грешки.

⚠ Това ръководство е предназначено за системни администратори и напреднали потребители. Ще свържем офис ↔ филиал чрез WireGuard с коректни AllowedIPs, keepalive, MTU и firewall/NAT правила.

WireGuard site-to-site е бърз, стабилен и сигурен тунел между две локации с минимална конфигурация. Работи както с статичен, така и с динамичен IP (DDNS), включително зад NAT (port-forward/инициирана връзка).

/interface wireguard key generateИнтерфейс + адрес:

/interface wireguard

add name=wg-office listen-port=51820 private-key="A_PRIVATE_KEY"

/ip address

add address=10.10.10.1/24 interface=wg-officeПартньор към B:

/interface wireguard peers

add interface=wg-office public-key="B_PUBLIC_KEY" \

allowed-address=10.10.10.2/32,192.168.2.0/24 \

endpoint-address= endpoint-port=51820 \

persistent-keepalive=25 Интерфейс + адрес:

/interface wireguard

add name=wg-branch listen-port=51820 private-key="B_PRIVATE_KEY"

/ip address

add address=10.10.10.2/24 interface=wg-branchПартньор към A:

/interface wireguard peers

add interface=wg-branch public-key="A_PUBLIC_KEY" \

allowed-address=10.10.10.1/32,192.168.1.0/24 \

endpoint-address=<A_PUBLIC_IP_or_DDNS> endpoint-port=51820 \

persistent-keepalive=25Позволи входящ UDP 51820 към рутера (chain: input):

/ip firewall filter add chain=input protocol=udp dst-port=51820 action=accept comment="Allow WireGuard"По желание: NAT (само за припокриващи се мрежи или специфични политики):

/ip firewall nat add chain=srcnat out-interface=wg-office action=masquerade comment="WG NAT (optional)"Ping през тунела (A → B):

/ping 10.10.10.2Ping към отдалечен LAN (A → LAN(B)):

/ping 192.168.2.1Статус на партньора (провери last-handshake, rx/tx):

/interface wireguard peers print detail(По желание) Намери fasttrack правило:

/ip firewall filter print where action=fasttrack-connection(По желание) Временно изключи/включи fasttrack за тест (замени X с реалния номер):

/ip firewall filter disable X

/ip firewall filter enable X/32 и неговата LAN мрежа.persistent-keepalive=25 на клиента зад NAT.Пишете на office@ntg.bg или заявете консултация.

Съвет: групирайте правилата си (WG input, WG peers, WG NAT), добавете ясни коментари и ги подредете над общите правила.